| 제목 | [공지] [필독] wannacry 랜섬웨어의 공격 대응 방법을 안내드립니다. | 작성일 | 2017.05.18 | 10:11:22 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 조회 51284 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

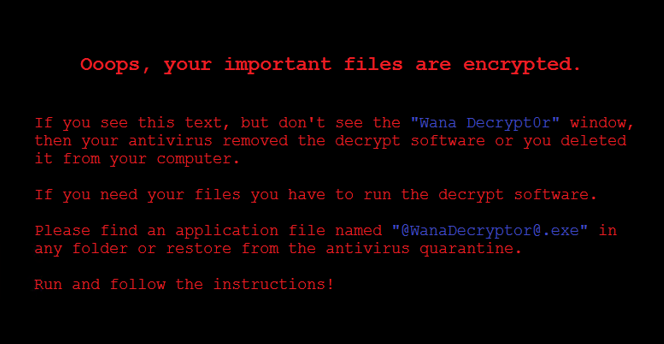

| 안녕하세요. 메일탑입니다. 전세계적으로 피해를 준 wannacry 랜섬웨어의 공격에 관해 안내 말씀드립니다. WannaCry 랜섬웨어 는 Microsoft 보안 업데이트를 적용하지 않은 환경의 Windows 취약점을 악용한 것으로,2017년 3월 발표된 Microsoft 보안 업데이트 [MS17-010 Microsoft Windows SMB 서버용 보안 업데이트(4013389)]에서 이미 이 취약점이 해결되어 MS17-010 보안 업데이트 적용하면 공격을 예방할 수 있으며, 또한 해당 업데이트가 이미 적용된 Windows 시스템은 이번 공격에서 안전합니다. 아래의 WannaCry 대응 방법을 안내드리오니 고객님께서는 피해가 없으시기를 바랍니다. 감사합니다. ■ 랜섬웨어(Ransomware)란? 컴퓨터에 저장된 문서의 암호화해서 열지 못하도록 만든 후 돈을 보내주면 암호 번호를 보내주겠다고 금품을 요구하는 악성 프로그램입니다. 돈을 보내더라도 복구를 확실치 않으므로 사전 예방이 중요합니다. ■ Wannacry 랜섬웨어 대응방법 보호나라의 대국민 행동 요령을 안내하오니 일반 유저는 참고하시기 바랍니다. https://www.boho.or.kr/data/secNoticeView.do?bulletin_writing_sequence=25723 랜섬웨어 감염이 의심되는 사용자는 118로 바로 신고하시기 바랍니다. 아래 추가 대응 방법도 확인해보시기 바랍니다. ① 사용하고 있는 백신 소프트웨어를 최신으로 업데이트하고 시스템을 검사합니다. 만일 설치된 백신 소프트웨어가 없다면 Microsoft 백신 소프트웨어를 이용하십시오. Windows Defender 와 Microsoft Anti-Malware 제품의 최신 엔진 버전 1.243.290.0 에서 Ransom:Win32/WannaCrypt 로 해당 맬웨어가 차단됩니다. - Windows 8.1 및 Windows 10 : Windows Defender 이용 - Windows 7, Windows Vista: Microsoft Security Essentials 이용 - Microsoft 무료 PC보안 검사 : Microsoft Safety Scanner 이용 ② Windows Update 또는 WSUS등을 이용하여 시스템을 최신으로 보안 업데이트 합니다. WSUS을 사용할 수 없는 경우, Microsoft 보안 업데이트 MS17-010 를 수동 설치합니다. - [긴급] Microsoft Windows SMB 서버용 보안 업데이트(4013389) (https://technet.microsoft.com/ko-kr/library/security/ms17-010.aspx) ③ 보안 업데이트 MS17-010을 적용할 수 없다면, ‘Microsoft SMBv1 사용 안함’으로 설정합니다. WannaCry 랜섬웨어는 Microsoft SMBv1 원격 코드 실행 취약점(CVE-2017-0145) 을 이용합니다. 패치를 설치하지 못하는 경우 SMBv1 사용을 해제하여 이 취약점 악용을 피할 수 있으나 가능한 빠른 시일내에 패치를 적용할 것을 권장합니다. ※ SMB 서비스 포트 차단 시 공유 및 기타 관련 서비스가 중지될 수 있으니 적 용 전 반드시 영향이 없는지 점검하신 후 적용하시기 바랍니다. 관련문서 : KB 3185535 - 특정 방화벽 포트를 차단하여 SMB 트래픽이 회사 환경을 빠져나가지 못하도록 하기 위한 지침 ■ Wannacry 랜섬웨어 감염증상 .WNCRY 파일이 추가되며, 다음과 같은 파일이 표시됩니다. r.wnry , s.wnry, t.wnry , taskdl.exe , taskse.exe , 00000000.eky , 00000000.res , 00000000.pky , @WanaDecryptor@.exe , @Please_Read_Me@.txtm.vbs , @WanaDecryptor@.exe.lnk   아래 파일 확장자를 가진 파일들을 암호화 합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

기업형 SMS 서비스 출시 기념 이벤트 | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

메일탑 리뉴얼 기념 감사 이벤트 | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||